Κυβερνοεπίθεση

Η Κυβερνοεπίθεση (αγγλικά: cyberattack) είναι οποιαδήποτε κακόβουλη ενέργεια που λαμβάνει μέρος μέσω ηλεκτρονικού υπολογιστή ή δικτύου και σκοπό έχει την τροποποίηση, καταστροφή, κλοπή, υποκλοπή ή και την μη εξουσιοδοτημένη πρόσβαση στις πληροφορίες του νόμιμου κατόχου.[1]

Στόχο κυβερνοεπίθεσης μπορεί να αποτελέσει ένα πληροφοριακό σύστημα υπολογιστών, ένα δίκτυο υπολογιστών ή ένας κοινός προσωπικός ηλεκτρονικός υπολογιστής. Μια κυβερνοεπίθεση μπορεί να προέλθει από ένα κράτος, μια ομάδα, ένα κοινωνικό σύνολο, έναν οργανισμό ή ακόμα και μια ανώνυμη πηγή.

Η κυβερνοασφάλεια είναι ένα από τα κυριότερα μέρη της ατζέντας του Παγκόσμιου Οικονομικού Φόρουμ για το 2022.

Ιστορικό εμφάνισης[Επεξεργασία | επεξεργασία κώδικα]

Το 1988 ήταν το έτος που έγινε η πρώτη αναγνωρισμένη εμφάνιση ιού στον ψηφιακό κόσμο. Έλαβε χώρα κατά βάση στις ΗΠΑ. Δημιουργός ήταν ο Ρομπέρ Ταπάν Μορίς. Σύμφωνα με το ίδιο, σκοπός του ήταν απλός να μετρήσει το μέγεθος του Διαδικτύου. [2][3]

Τύποι επίθεσης[Επεξεργασία | επεξεργασία κώδικα]

- Μη καταχωρημένο λογισμικό (Unpatched Software): Είναι προγράμματα που χρησιμοποιεί στην καθημερινότητά του ένας χρήστης (Java, Adobe Reader κ.α.) και οι εταιρίες στην προσπάθειά τους να καλύπτουν τα κενά ασφαλείας, προχωρούν στην έκδοση νεότερων ενημερώσεων των λογισμικών τους.[3]

- Ηλεκτρονικό ψάρεμα (phishing): Πρόκειται για πλαστή οντότητα που υποδύεται μία αξιόπιστη και αυθεντική και σκοπό έχει να αποσπάσει πληροφορίες από τον χρήστη. Η επιτυχία του ηλεκτρονικού ψαρέματος στηρίζεται στην έλλειψη γνώσεων του θύματος, στην έλλειψη προσοχής του θύματος και στην οπτική εξαπάτηση.

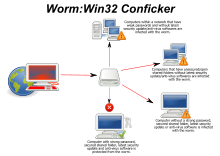

- Σκουλήκια (Network-traveling Worms): Ένας ιός τύπου σκουληκιού αντιγράφει τον εαυτό του σε άλλους υπολογιστές, προκαλώντας υπερφόρτωση δικτύου ή εγκαθιστώντας επιβλαβές λογισμικό ιού. Αυτοί οι ιοί ενδέχεται να διαγράψουν αρχεία, ή να κλέψουν πολύτιμες πληροφορίες.

- Οι επιθέσεις DDoS (Dedicated Denial-of-Service): Πρόκειται για επιθέσεις άρνησης εξυπηρέτησης ενός εξυπηρετητή. Υπερφορτώνει το σύστημα και προκαλεί σημαντικές καθυστερήσεις ή ακόμα και διακοπές.

Μεγάλες επιθέσεις[Επεξεργασία | επεξεργασία κώδικα]

2003: Το ηλεκτρονικό σκουλήκι Σλάμερ (Slammer) εξαπλώθηκε ταχύτατα στο Ίντερνετ, μολύνοντας σχεδόν 75.000 υπολογιστές. Σημαντική επιβράδυνση στο Ίντερνετ, αδυναμία λειτουργίας ιστοτόπων καθώς διακοπή εξυπηρέτηση μηχανημάτων αυτόματης ανάληψης ήταν μερικά σημαντικά προβλήματα που καταγράφηκαν. [4]

2007: Μια σειρά κυβερνοεπιθέσεων χτύπησε την Εσθονία, επηρεάζοντας την κυβέρνηση, τα ΜΜΕ και τις τράπεζες. [2]

2007: Το ηλεκτρονικό ταχυδρομείο του Γραμματέα Υπουργού Άμυνας έγινε στόχος από αγνώστους που απέκτησαν πρόσβαση στις επικοινωνίες. Η επίθεση χαρακτηρίστηκε ως μέρος μιας μεγάλης σειράς επιθέσεων στο δίκτυο του πενταγώνου. [5]

2012: Η Ρωσική εταιρία Kaspersky ανακάλυψε μια παγκόσμια κυβερνοεπίθεση που χρονολογήθηκε πως δρούσε από το 2007. Οι χάκερ συγκέντρωναν πληροφορίες εκμεταλευόμενοι ορισμένα κενά των προγραμμάτων Word και Excel. Τις πληροφορίες αυτές αντλούσαν από πρεσβείες, στρατιωτικές εγκαταστάσεις, ερευνητικούς οργανισμούς και άλλες κρίσιμες υποδομές. [2]

Κυβερνοασφάλεια[Επεξεργασία | επεξεργασία κώδικα]

Οι απειλές στον κυβερνοχώρο για την ακεραιότητα των δεδομένων αποτελούν μία αυξανόμενη ανησυχία. Από την ετήσια έρευνα της «Έρευνας της Παγκόσμιας Κατάστασης της Πληροφοριακής Ασφάλειας 2015» (Global State of Information Security Survey 2015) διαπιστώθηκε πως 117.339 εισερχόμενες επιθέσεις την ημέρα λαμβάνουν μέρος κάθε ημέρα ανά τον κόσμο. Ο αριθμός των βεβαιωμένων επιθέσεων αυξήθηκε το 2014 στις 42.8 εκατομμύρια επιθέσεις ανά τον κόσμο.[6]

Το κόστος για την θωράκιση απέναντι στον κίνδυνο της κυβερνοεπίθεσης σε κρατικές δομές, κρίσιμες υποδομές (Συνθημάτων Βιομηχανικού Ελέγχου - ICS) ή και στρατιωτικές βάσεις, αποτελεί μια κοστοβόρα υπηρεσία. Το 2014, το μέσο ετήσιο κόστος αντιμετώπισης μιας αμερικανικής εταιρείας σε κυβερνοεπίθεση ανερχόταν σε 12,7 εκατομμύρια δολάρια. [7]

Η ασφάλεια ενός προσωπικού ηλεκτρονικού υπολογιστή μπορεί να επιτευχθεί με την εγκατάσταση ενός λογισμικού προγράμματος προστασίας.

Μία επιπλέον μέθοδος διασφάλισης της ακεραιότητας των δεδομένων είναι η κρυπτογράφηση όλων δεδομένων και των πληροφοριών που μπορεί να αποτελέσουν στόχο ή περιλαμβάνουν ευαίσθητα δεδομένα.[1]

Η δημιουργία αντιγράφων ασφαλείας για σημαντικά δεδομένα, μπορεί να αποδειχθεί σωτήρια.

Για την κρατική κυβερνοασφάλεια το 2004 η Ευρωπαϊκή Ένωση ίδρυσε το Ευρωπαϊκό Δίκτυο στην Υπηρεσία Πληροφορικής Ασφάλειας (European Network in Information Security Agency – ENISA). Η ENISA βρίσκεται σε επαφή με τις κυβερνήσεις της Ευρωπαϊκής Ένωσης. [8]

Συνέπειες ενδεχόμενης επίθεσης[Επεξεργασία | επεξεργασία κώδικα]

Οι συνέπειες μπορεί να περιλαμβάνουν πολλές άμεσες και έμμεσες επιπτώσεις. Τον Σεπτέμβριο του 2020, τα μέσα ενημέρωσης ανέφεραν την πρώτη ίσως δημόσια επιβεβαιωμένη περίπτωση θανάτου πολιτών ως σχεδόν άμεσο αποτέλεσμα κυβερνοεπίθεσης, αφού το ransomware έπληξε ένα νοσοκομείο στη Γερμανία.[9][10]

Ένας ολόκληρος κλάδος εργάζεται για να ελαχιστοποιήσει την πιθανότητα και τον αντίκτυπο μιας επίθεσης στον κυβερνοχώρο.[11][12]

Οι δράσεις, που συχνά προσφέρονται με τη μορφή προϊόντων και υπηρεσιών, μπορούν να στοχεύουν:[13][14][15][16]

- Κατηγοριοποίηση όλων των πιθανών επιθέσεων

- Δημοσίευση βιβλίων και άρθρων επί του θέματος

- Ανίχνευση ευπαθειών

- Εκτίμηση κινδύνου

- Αποκατάσταση ευπάθειας

- Επινόηση, ανάπτυξη και εφαρμογή αντιμέτρων

- Ανάπτυξη σχεδίου έκτακτης ανάγκης για να είστε έτοιμοι να ανταποκριθείτε σε απρόβλεπτες περιστάσεις

Όσον αφορά τους συνήθεις καθημερινούς κινδύνους, οι επιχειρήσεις μπορούν να αναζητήσουν προστασία μέσω της εμπορικής ασφάλισης στον κυβερνοχώρο. Ωστόσο, οι παραδοσιακοί ασφαλιστές ασφαλίζουν μόνο ορισμένους από αυτούς τους νέους κινδύνους λόγω της πολυπλοκότητάς τους και της πιθανότητας σημαντικών ζημιών από το συμβόλαιο.[17]

Οι ομάδες αντιμετώπισης εκτάκτων αναγκών σε υπολογιστές συγκροτούνται από κυβερνήσεις και μεγάλους οργανισμούς για την αντιμετώπιση περιστατικών ασφάλειας υπολογιστών.[18]

Οι υποδομές ως στόχος[Επεξεργασία | επεξεργασία κώδικα]

Μόλις εξαπολυθεί μια κυβερνοεπίθεση, υπάρχουν ορισμένοι στόχοι που πρέπει να προσβληθούν για να αχρηστευθεί ο εχθρός. Ορισμένες υποδομές έχουν στοχοποιηθεί ως κρίσιμες υποδομές σε περιόδους συγκρούσεων που θα μπορούσαν να προκαλέσουν σοβαρές ζημιές στο έθνος.[19] Τα συστήματα διακυβέρνησης, οι ενεργειακοί πόροι, η χρηματοδότηση, οι τηλεπικοινωνίες, οι μεταφορές και οι εγκαταστάσεις ύδρευσης θεωρούνται κρίσιμες υποδομές σε περιόδους συγκρούσεων.

Σύγκριση ιού και σκουληκιού[Επεξεργασία | επεξεργασία κώδικα]

Οι ιοί είναι προγράμματα υπολογιστών που έχουν σχεδιαστεί για να εξαπλώνονται από ένα αρχείο σε ένα άλλο μέσο ενός υπολογιστή. Ένας ιός μπορεί να μολύνει γρήγορα κάθε αρχείο σε έναν επιμέρους υπολογιστή, αλλά δεν προσπαθεί σκόπιμα να εξαπλωθεί από αυτόν τον υπολογιστή σε άλλους υπολογιστές. Διακινώντας όμως οι άνθρωποι συνημμένα μολυσμένα έγγραφα εξαπλώνουν τον ιό σε νέους υπολογιστές. [20]

Τα σκουλήκια από την άλλη πλευρά, είναι παραπλανητικοί διότι βασίζονται λιγότερο στην ανθρώπινη συμπεριφορά για να εξαπλωθούν από έναν υπολογιστή σε άλλους. Είναι ένα πρόγραμμα που έχει σχεδιαστεί για να αντιγράφει τον εαυτό του από έναν υπολογιστή σε έναν άλλον υπολογιστή μέσω δικτύου υπολογιστών. Αυτό σημαίνει ότι τα σκουλήκια εξαπλώνονται πολύ πιο γρήγορα από τους ιούς υπολογιστών. [20]

Δείτε επίσης[Επεξεργασία | επεξεργασία κώδικα]

Παραπομπές[Επεξεργασία | επεξεργασία κώδικα]

- ↑ 1,0 1,1 «What is a Cyber Attack». Check Point Software (στα Αγγλικά). Ανακτήθηκε στις 6 Ιανουαρίου 2020.

- ↑ 2,0 2,1 2,2 «The history of cyber attacks - a timeline». web.archive.org. 13 Οκτωβρίου 2019. Αρχειοθετήθηκε από το πρωτότυπο στις 13 Οκτωβρίου 2019. Ανακτήθηκε στις 6 Ιανουαρίου 2020.

- ↑ 3,0 3,1 Climer, Siobhan (3 Ιουλίου 2018). «History of Cyber Attacks From The Morris Worm To Exactis». gomindsight (στα Αγγλικά). Ανακτήθηκε στις 6 Ιανουαρίου 2020.

- ↑ «Slammer». ethics.csc.ncsu.edu. Ανακτήθηκε στις 6 Ιανουαρίου 2020.

- ↑ Fruhlinger, Josh (22 Αυγούστου 2017). «What is Stuxnet, who created it and how does it work?». CSO Online (στα Αγγλικά). Αρχειοθετήθηκε από το πρωτότυπο στις 15 Ιανουαρίου 2020. Ανακτήθηκε στις 6 Ιανουαρίου 2020.

- ↑ «Managing cyber risks in an interconnected world» (PDF). pwc. 2015. σελ. 10. Ανακτήθηκε στις 7 Ιανουαρίου 2020.

- ↑ «Κυβερνοεπιθεσεις :: Cyber Insurance Greece». m.cyberinsurancegreece.com. Ανακτήθηκε στις 7 Ιανουαρίου 2020.

- ↑ «Κυβερνοπόλεμος και εθνική στρατηγική» (PDF). ΓΕΕΘΑ. σελ. 24. Αρχειοθετήθηκε από το πρωτότυπο (PDF) στις 17 Μαΐου 2018. Ανακτήθηκε στις 7 Ιανουαρίου 2020.

- ↑ «A patient has died after ransomware hackers hit a German hospital». www.technologyreview.com. Ανακτήθηκε στις 27 Ιανουαρίου 2024.

- ↑ «Cyber Attack Suspected in German Woman's Death». www.nytimes.com. Ανακτήθηκε στις 27 Ιανουαρίου 2024.

- ↑ «Most Common Cyber Security Threats In 2024». www.forbes.com. Ανακτήθηκε στις 27 Ιανουαρίου 2024.

- ↑ «How to Minimize the Risk of Cyber Attacks on Businesses». www.techfollows.com. Ανακτήθηκε στις 27 Ιανουαρίου 2024.

- ↑ «Cyberattacks Targeting E-commerce Applications». thehackernews.com. Ανακτήθηκε στις 27 Ιανουαρίου 2024.

- ↑ «What is a cyberattack?». www.microsoft.com. Ανακτήθηκε στις 27 Ιανουαρίου 2024.

- ↑ «12 Critical Steps To Safeguard Your Company From Cyberattacks». www.forbes.com. Ανακτήθηκε στις 27 Ιανουαρίου 2024.

- ↑ «7 steps to reducing the risk of a cyber attack». www.weforum.org. Ανακτήθηκε στις 27 Ιανουαρίου 2024.

- ↑ «National opinion: Cyber-attacks: When the unthinkable happens». tucson.com. Ανακτήθηκε στις 27 Ιανουαρίου 2024.

- ↑ «What is a CSIRT?». www.techtarget.com. Ανακτήθηκε στις 27 Ιανουαρίου 2024.

- ↑ «Cybersecurity Trends & Statistics For 2023; What You Need To Know». www.forbes.com. Ανακτήθηκε στις 27 Ιανουαρίου 2024.

- ↑ 20,0 20,1 «Learn More About Viruses and Worms» (PDF). symantec. σελ. 1. Αρχειοθετήθηκε από το πρωτότυπο (PDF) στις 10 Σεπτεμβρίου 2019. Ανακτήθηκε στις 7 Ιανουαρίου 2020.